题目

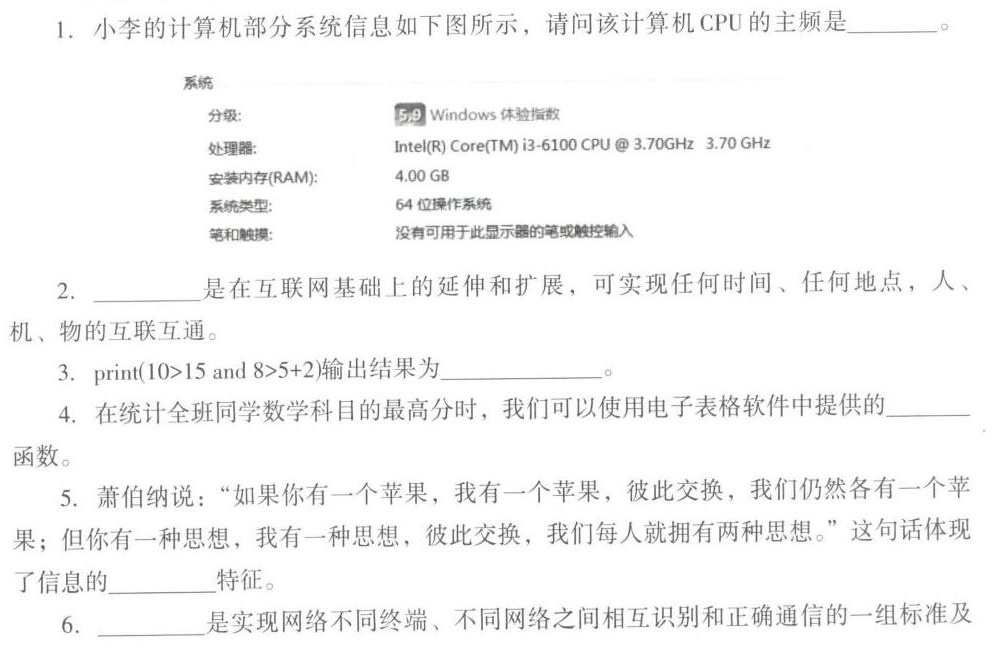

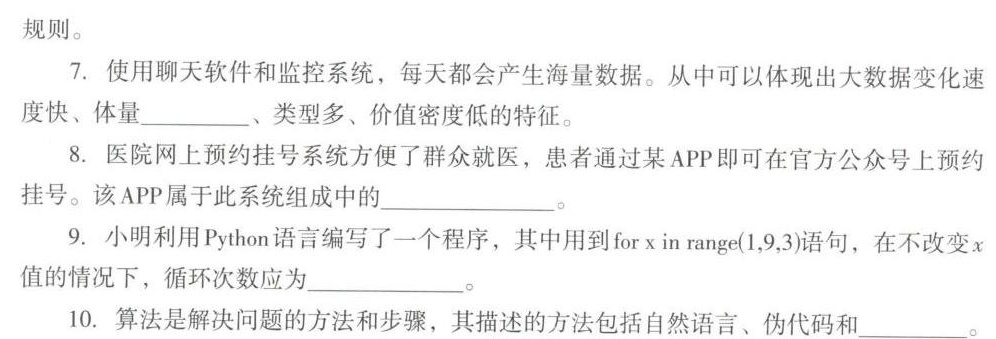

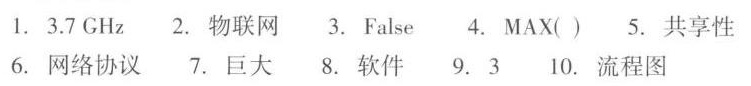

1.小李的计算机部分系统信息如下图所示,请问该计算机CPU的主频是 __-|||-系统-|||-分级: 5y Windows 体验指数-|||-处理器: ln te|(R)cot C(tM)|3-6100cpV @3.70GHz 3.70GHz-|||-安装内存(RAM): 4.00GB-|||-系统类型: 64位操作系统-|||-笔和触摸: 没有可用于此显示器的笔或触控输入-|||-2. __ 是在互联网基础上的延伸和扩展,可实现任何时间、任何地点,人、-|||-机、物的互联互通。-|||-3. (10gt 15and8gt 5+2) )输出结果为 __-|||-4.在统计全班同学数学科目的最高分时,我们可以使用电子表格软件中提供的 __-|||-函数。-|||-5.萧伯纳说:"如果你有一个苹果,我有一个苹果,彼此交换,我们仍然各有一个苹-|||-果;但你有一种思想,我有一种思想,彼此交换,我们每人就拥有两种思想。"这句话体现-|||-了信息的 __ 特征。-|||-6. __ 是实现网络不同终端、不同网络之间相互识别和正确通信的一组标准及1.小李的计算机部分系统信息如下图所示,请问该计算机CPU的主频是 __-|||-系统-|||-分级: 5y Windows 体验指数-|||-处理器: ln te|(R)cot C(tM)|3-6100cpV @3.70GHz 3.70GHz-|||-安装内存(RAM): 4.00GB-|||-系统类型: 64位操作系统-|||-笔和触摸: 没有可用于此显示器的笔或触控输入-|||-2. __ 是在互联网基础上的延伸和扩展,可实现任何时间、任何地点,人、-|||-机、物的互联互通。-|||-3. (10gt 15and8gt 5+2) )输出结果为 __-|||-4.在统计全班同学数学科目的最高分时,我们可以使用电子表格软件中提供的 __-|||-函数。-|||-5.萧伯纳说:"如果你有一个苹果,我有一个苹果,彼此交换,我们仍然各有一个苹-|||-果;但你有一种思想,我有一种思想,彼此交换,我们每人就拥有两种思想。"这句话体现-|||-了信息的 __ 特征。-|||-6. __ 是实现网络不同终端、不同网络之间相互识别和正确通信的一组标准及

题目解答

答案

解析

- 识别系统信息中的关键参数,重点关注处理器后的频率标识。

- 物联网的核心特征是万物互联,强调人、机、物的互通。

- 逻辑运算优先级:先计算算术表达式,再判断逻辑条件。

- 统计最大值需使用电子表格中的最大值函数。

- 信息共享性体现在交换后数量不减反增。

- 网络协议是实现跨设备通信的标准。

- 大数据特征中“体量巨大”对应Volume。

- 系统组成中APP属于软件部分。

- Python循环步长决定循环次数。

- 算法描述方法包含图形化表达形式。

第1题

信息提取

系统信息中“处理器”后标注的频率为3.70GHz,直接提取数值即可。

第2题

概念辨析

物联网(IoT)是互联网的扩展,实现“万物互联”的核心特征。

第3题

分步计算

- 算术运算:

5+2=7 - 逻辑判断:

10>15→False8>7→True

- 逻辑与:

False and True→False

第4题

函数功能

求最大值时,MAX函数直接返回数据范围内的最高分。

第5题

特征分析

信息交换后总量增加,体现共享性(交换思想后数量翻倍)。

第6题

标准定义

网络协议(如IP、TCP)确保不同设备间的通信规则统一。

第7题

大数据特征

“海量数据”对应4V中的Volume(体量巨大)。

第8题

系统组成

APP作为用户操作界面,属于软件部分。

第9题

循环范围分析

range(1,9,3)生成序列1,4,7,共3个值,循环3次。

第10题

描述方法

流程图通过图形符号描述算法步骤,直观易懂。