题目

画出下列伪码程序的程序流程图和盒图:STARTIF p THENWHILE q DOfEND DOELSEBLOCKgnEND BLOCKEND IFSTOP

画出下列伪码程序的程序流程图和盒图:

START

IF p THEN

WHILE q DO

f

END DO

ELSE

BLOCK

g

n

END BLOCK

END IF

STOP

题目解答

答案

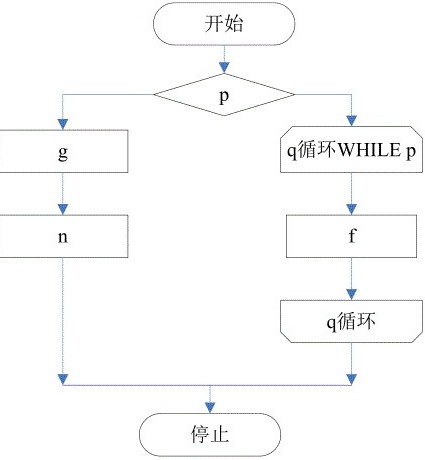

答:(1)流程图如图4-1所示:

图4-1 从伪码变成的程序流程图

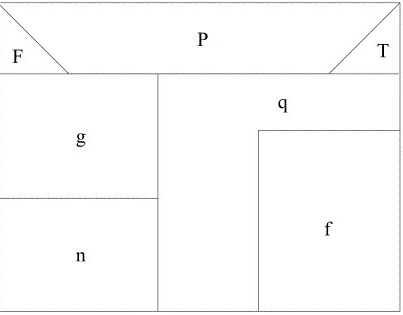

(2)该程序的盒图如图4-2所示:

图4-2 从伪码变成的程序盒图

解析

考查要点:本题主要考查将伪代码转换为程序流程图和盒图的能力,重点在于理解控制结构(条件判断、循环)的流程表示方法。

解题核心思路:

- 识别伪代码结构:明确伪代码中的条件判断(IF-ELSE)和循环(WHILE)的嵌套关系。

- 流程图转换:使用标准符号(椭圆表示开始/停止,菱形表示判断,矩形表示操作),按逻辑顺序连接各步骤。

- 盒图转换:用矩形框表示模块,菱形表示条件分支,体现嵌套结构的层次关系。

破题关键点:

- 条件判断的分支处理:IF分支下嵌套WHILE循环,ELSE分支下为顺序执行的操作。

- 循环结构的表示:WHILE循环需体现“先判断条件后执行”的逻辑。

伪代码结构分析

伪代码逻辑如下:

- 开始(START)。

- 条件判断:若

p为真,进入WHILE q循环,执行f;否则执行BLOCK中的g和n。 - 结束(STOP)。

流程图转换步骤

- 开始符号:椭圆框标注“开始”。

- 条件判断:菱形框判断

p,分支为“是”(进入循环)和“否”(执行ELSE分支)。 - WHILE循环:

- 菱形框判断

q,若为真,执行f(矩形框),再返回判断q;若为假,退出循环。

- 菱形框判断

- ELSE分支:顺序执行

g和n(两个矩形框)。 - 结束符号:椭圆框标注“停止”。

盒图转换步骤

- 主模块:矩形框包含整个逻辑,标注“START”和“STOP”。

- 条件分支:菱形框标注

IF p,分支为WHILE q循环(含f)和ELSE(含g、n)。 - 循环模块:子矩形框标注

WHILE q,内部执行f,循环条件为q。