题目

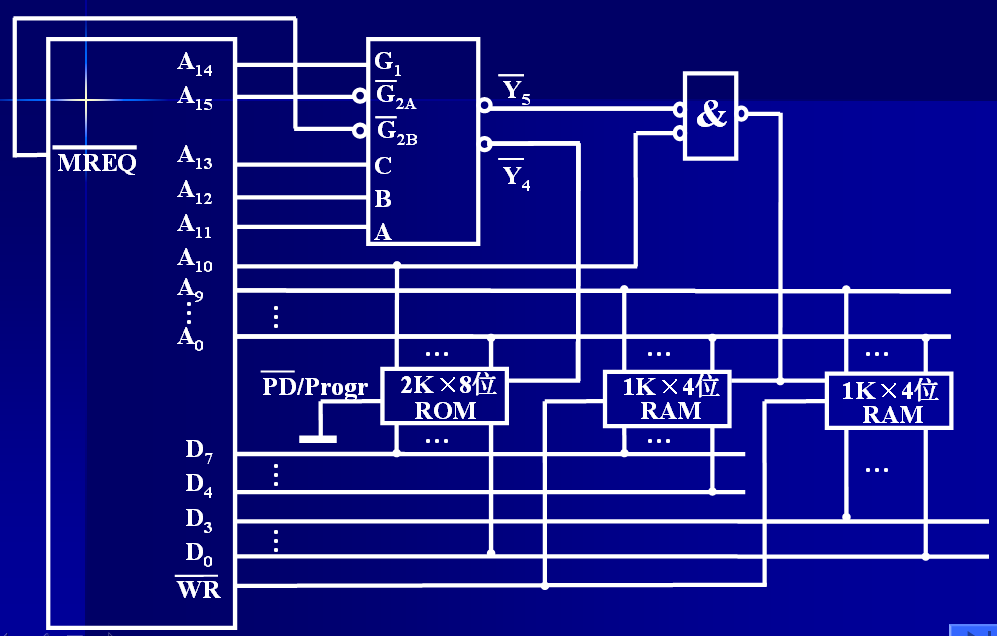

设CPU有16根地址线、8根数据线,并用MREQ作为访存控制信号(低电平有效),用WR作为读/写控制信号(高电平为读,低电平为写)。现有下列存储芯片:1K*4位RAM、4K*8位RAM、8K*8位RAM、2K*8位ROM、4K*8位ROM、8K*8位ROM及74318译码器和各种门电路,如图所示。请设计CPU与存储器的连接图,要求如下:(1) 主存地址空间分配:6000H~67FFH为系统程序区。6800H~6BFFH为用户程序区。(2) 合理选用上述存储芯片,说明各选几片并简要画出CPU与存储芯片的连接图。第 5 页 共 6 页74318译码器

设CPU有16根地址线、8根数据线,并用MREQ作为访存控制信号(低电平有效),用WR作为读/写控制信号(高电平为读,低电平为写)。现有下列存储芯片:1K*4位RAM、4K*8位RAM、8K*8位RAM、2K*8位ROM、4K*8位ROM、8K*8位ROM及74318译码器和各种门电路,如图所示。请设计CPU与存储器的连接图,要求如下:(1) 主存地址空间分配:6000H~67FFH为系统程序区。6800H~6BFFH为用户程序区。(2) 合理选用上述存储芯片,说明各选几片并简要画出CPU与存储芯片的连接图。第 5 页 共 6 页74318译码器

题目解答

答案

解:第一步,先将十六进制地址范围写成二进制地址码,并确定其总容量。

A[15] ……A[12] A[11]……A[8]A[7]……A[4]A[3]……A[0]

0110 0000 0000 0000

……

0110 0111 1111 1111 求得系统程序区2K*8位

0110 1000 0000 0000

……

0110 1011 1111 1111 求得用户程序区1K*8位

第二步,根据地址范围的容量以及该范围在计算机系统中的作用,选择芯片。

根据6000H~67FFH为系统程序区的范围,应选择1片2K*8位ROM,若选择4K*8位或8K*8位的ROM,都超出了2K*8位的系统程序区范围。

根据6800H~6BFFH为用户程序区的范围,选两片1K*4位的RAM芯片正好满足1K*8位的用户程序区要求。

第三步,分配CPU的地址线。

将CPU的低11位地址A[10]A[0]与2K*8位的ROM地址线相连;将CPU的低10位地址A[9]A[0]与2片1K*4位的RAM地址相连。剩下的高位地址与访存控制信号MREQ共同产生存储芯片的片选信号。连接之后如下图:

第 6 页 共 6 页