题目

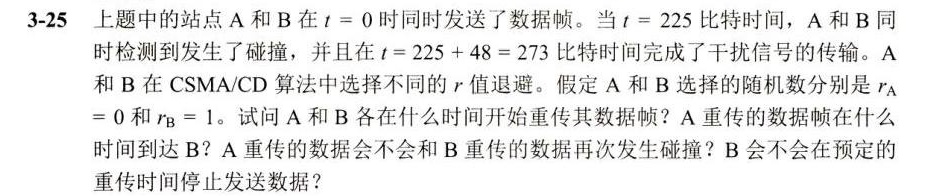

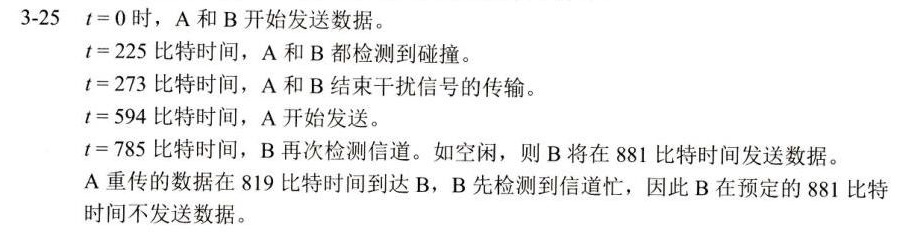

3-25 上题中的站点A和B在 t=0 时同时发送了数据帧。当 t=225 比特时间,A和B同-|||-时检测到发生了碰撞,并且在 t=225+48=273 比特时间完成了干扰信号的传输。A-|||-和B在 ykparallel CD 算法中选择不同的r值退避。假定A和B选择的随机数分别是rA-|||-=0 和 =1 试问A和B各在什么时间开始重传其数据帧?A重传的数据帧在什么-|||-时间到达B?A重传的数据会不会和B重传的数据再次发生碰撞?B会不会在预定的-|||-重传时间停止发送数据?

题目解答

答案

解析

步骤 1:确定A和B的重传时间

根据CSMACCD算法,站点在检测到碰撞后,会等待一个随机的退避时间,然后重新发送数据帧。A和B选择的随机数分别是rA = 0和rB = 1,这意味着A将立即重传,而B将等待一个退避时间后重传。

步骤 2:计算A的重传时间

A在t=273比特时间结束干扰信号的传输,然后立即重传数据帧。因此,A的重传时间是t=273比特时间。

步骤 3:计算B的重传时间

B在t=273比特时间结束干扰信号的传输,然后等待一个退避时间后重传数据帧。根据CSMACCD算法,退避时间是2的r次方个时间单位,其中r是随机数。因此,B的退避时间是2的1次方个时间单位,即2个时间单位。因此,B的重传时间是t=273 + 2 = 275比特时间。

步骤 4:计算A重传的数据帧到达B的时间

A重传的数据帧在t=273比特时间开始发送,假设数据帧的长度为L比特,那么A重传的数据帧到达B的时间是t=273 + L比特时间。

步骤 5:判断A重传的数据帧是否会和B重传的数据帧再次发生碰撞

由于A和B的重传时间不同,A在t=273比特时间开始重传,而B在t=275比特时间开始重传,因此A重传的数据帧不会和B重传的数据帧再次发生碰撞。

步骤 6:判断B是否会停止发送数据

由于A重传的数据帧不会和B重传的数据帧再次发生碰撞,因此B不会在预定的重传时间停止发送数据。

根据CSMACCD算法,站点在检测到碰撞后,会等待一个随机的退避时间,然后重新发送数据帧。A和B选择的随机数分别是rA = 0和rB = 1,这意味着A将立即重传,而B将等待一个退避时间后重传。

步骤 2:计算A的重传时间

A在t=273比特时间结束干扰信号的传输,然后立即重传数据帧。因此,A的重传时间是t=273比特时间。

步骤 3:计算B的重传时间

B在t=273比特时间结束干扰信号的传输,然后等待一个退避时间后重传数据帧。根据CSMACCD算法,退避时间是2的r次方个时间单位,其中r是随机数。因此,B的退避时间是2的1次方个时间单位,即2个时间单位。因此,B的重传时间是t=273 + 2 = 275比特时间。

步骤 4:计算A重传的数据帧到达B的时间

A重传的数据帧在t=273比特时间开始发送,假设数据帧的长度为L比特,那么A重传的数据帧到达B的时间是t=273 + L比特时间。

步骤 5:判断A重传的数据帧是否会和B重传的数据帧再次发生碰撞

由于A和B的重传时间不同,A在t=273比特时间开始重传,而B在t=275比特时间开始重传,因此A重传的数据帧不会和B重传的数据帧再次发生碰撞。

步骤 6:判断B是否会停止发送数据

由于A重传的数据帧不会和B重传的数据帧再次发生碰撞,因此B不会在预定的重传时间停止发送数据。